IT之家1月17日消息,科技媒体cyberkendra昨日(1月16日)发布博文,报道称CISPA亥姆霍兹中心的研究人员披露名为StackWarp的高危硬件漏洞,该漏洞波及AMD自2017年Zen1至2024年Zen5的全系处理器。

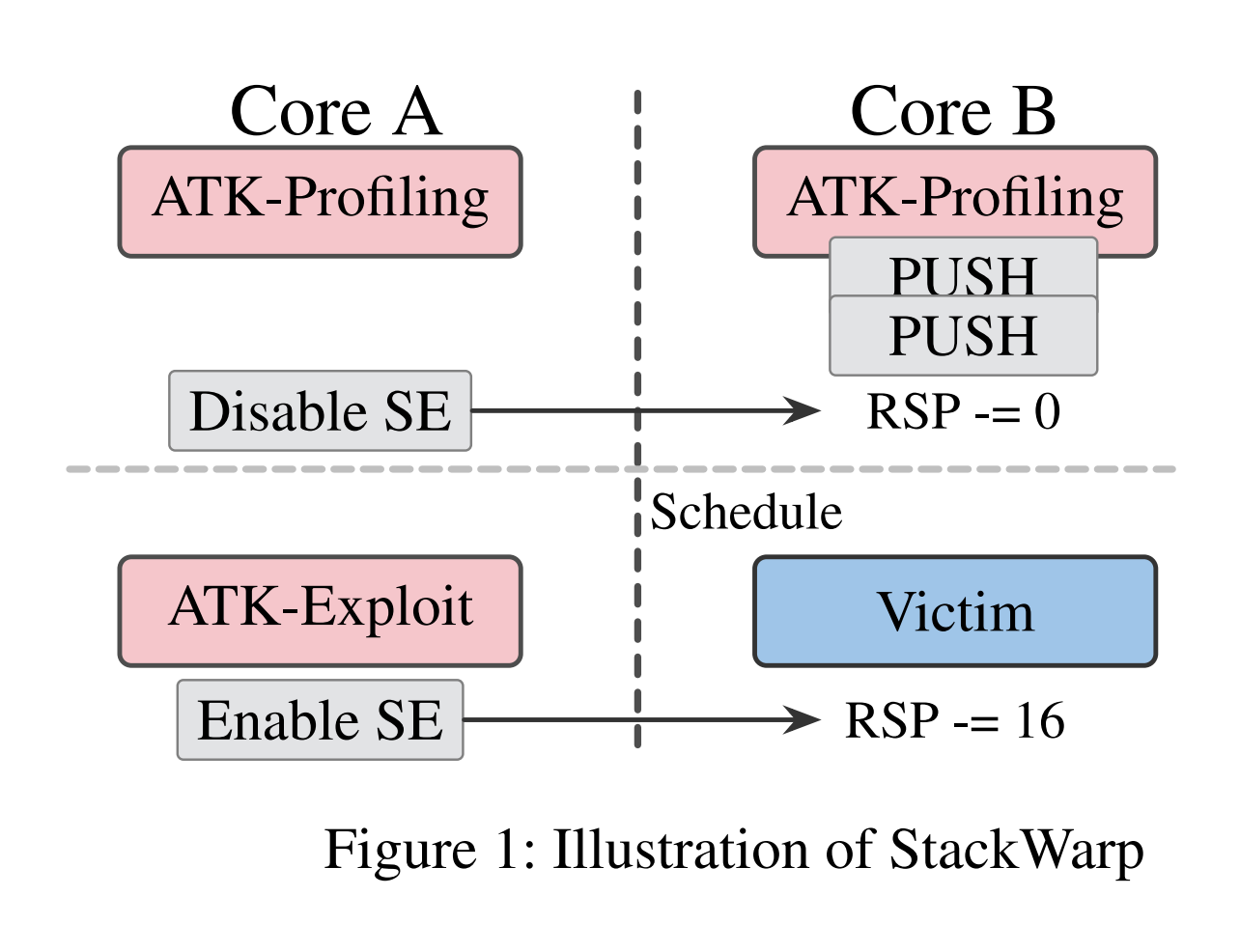

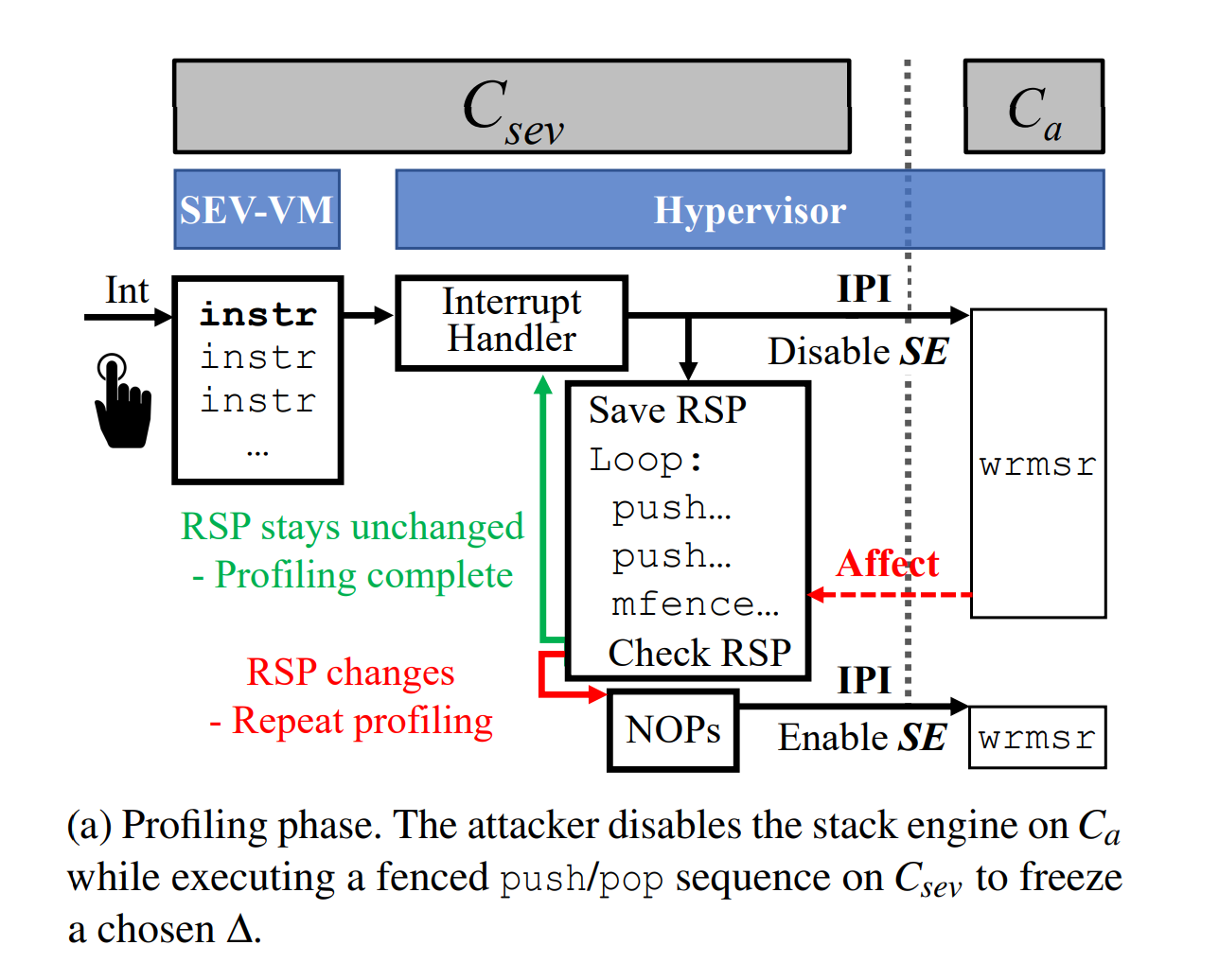

IT之家援引博文介绍,StackWarp利用了堆栈引擎(一项性能优化功能)中的同步故障,操控一个未公开的模型特定寄存器(MSR0xC0011029)控制位,该控制位用于启用或禁用堆栈指针跟踪。

恶意的云提供商可以通过CPU线程切换该控制位,引发连锁反应,影响运行加密虚拟机的同级线程。这种操作会让CPU“冻结”堆栈指针的架构更新。

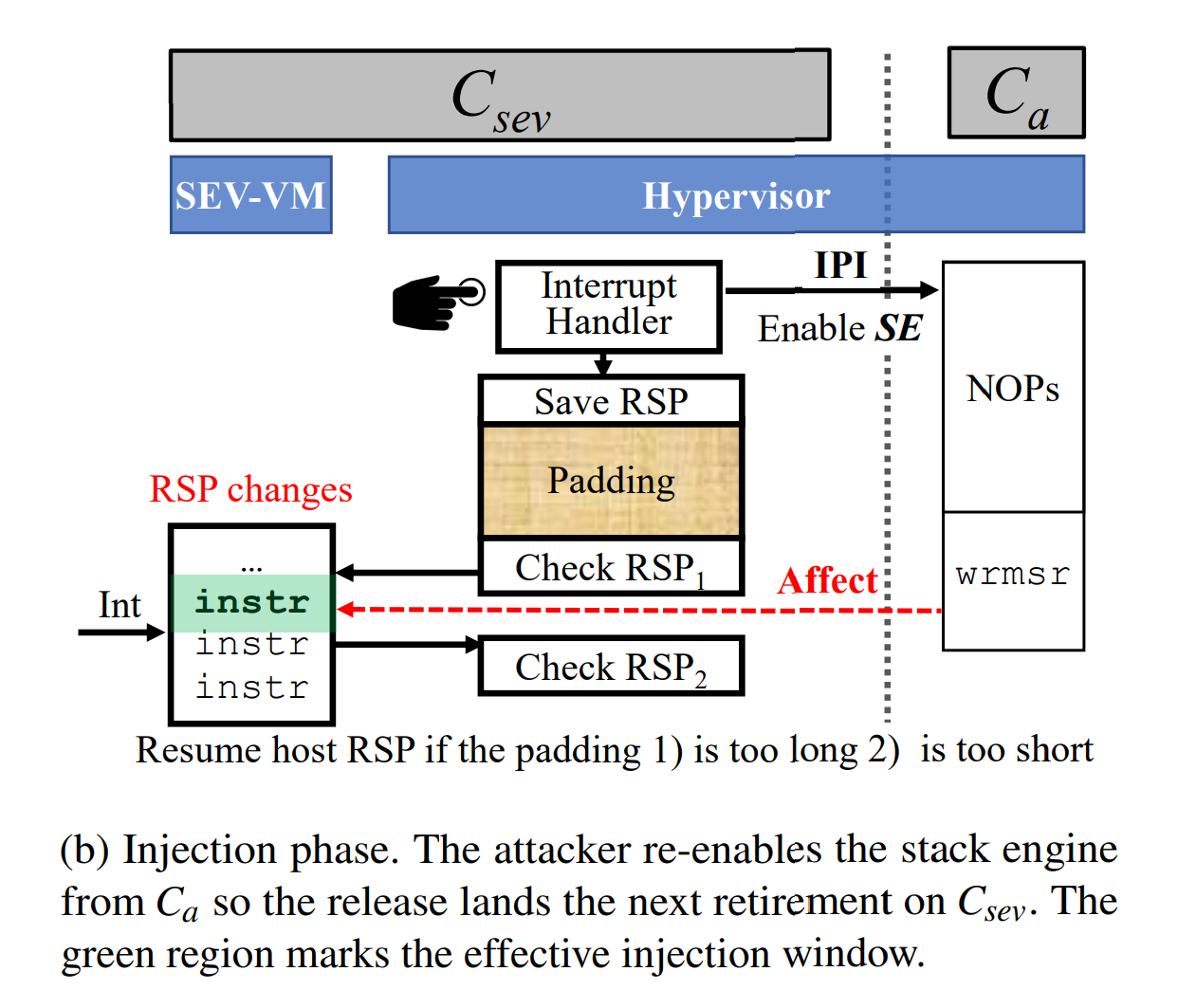

在攻击者重新启用引擎后,累积的偏移量会瞬间“释放”,导致堆栈指针发生高达640字节的确定性位移。值得注意的是,这种攻击无需访问访客明文或注入中断,完全避开了传统安全监控。

研究人员通过演示证实了StackWarp的破坏力。在加密操作过程中,攻击者仅需通过精准的堆栈操控破坏一个签名,即可提取出RSA-2048私钥。

此外,攻击者还能利用该漏洞将堆栈移动32个字节,直接跳过OpenSSH的密码验证环节,或者通过破坏系统调用的返回值,将普通用户权限提升至Root级。这意味着,原本被企业视为“数据保险箱”的机密计算环境,可能已沦为攻击者的后花园。

AMD目前已确认该漏洞,并分配了CVE-2025-29943编号,同时向企业客户发布了微码补丁。然而,在硬件级修复方案随下一代处理器问世前,现有的临时解决方案代价高昂。

为了彻底阻断攻击路径,用户需要禁用同步多线程(SMT/超线程)技术。这一操作虽然有效,但会直接导致可用CPU核心数减半,迫使企业在保障数据安全与维持计算性能之间做出痛苦的抉择。

IT之家附上参考地址

评论列表